Die Macht der Mächtigen wird immer größer – das ist an kaum einem Ort besser zu beobachten als im Internet. Aus Bequemlichkeit akzeptieren wir – oder die meisten von uns – seit Jahren die Datensammelwut der mächtigen Internetkonzerne. Diese Daten lassen die Konzerne viel über uns wissen und machen uns zum Teil ihres eigenen Produktportfolios. Mein Kollege Felix machte mich nun auf Ideen deutscher Konzerne aufmerksam, wie diese gegen die Übermacht von Google, Facebook, Apple & Co. angehen wollen [1]. Aber sind das wirklich die Robin Hoods unter den Datensammlern oder doch nur eine andere Art von Prinz John?

Vorweg vielleicht ein paar Erklärungen zu meinen Gedanken: Ein moderner Robin Hood ist kein Aluhut-Träger und verweigert sich schon gar nicht modernen Technologien. In diesem Beispiel geht es eher darum, die Macht über seine eigenen Daten und seine eigene Identität zu behalten / zurückzugewinnen. Allein die Bequemlichkeit, mit der wir unsere Smartphones bedienen, liefert viele Daten und Informationen über uns an Dritte. Da braucht man nur einmal an die Tastatur auf dem Smartphone-Display zu denken …

Wir sind Teil des Produktportfolios

Ich nutze auf meinem Smartphone die App „SwiftKey“ zur Eingabe von Texten. Diese ist sehr komfortabel, denn sie lernt aus meinen Texteingaben und liefert so immer bessere Vorschläge (a.k.a. „Autokorrektur“), so dass ich immer schneller tippen kann. Bei genauerem Hinsehen ist es nicht die App, die da von mir lernt. Spätestens beim Kauf eines neuen Smartphones oder nach einem Factory Reset wird klar, dass die App noch genau so schlau ist wie sie vorher war. Jeder einzelne meiner Tastenanschläge wird also in einer Cloud hinterlegt (das ist Big Data), von Algorithmen verarbeitet (das ist schätze ich mal das Anlernen einer künstlichen Intelligenz) und zu einem Profil von mir hinzugefügt.

In diesem Profil werden die Worte hinterlegt, die ich häufig benutze. Das sind meine Interessen, das ist meine Identität. Da steht drin, was ich in Messengern, E-Mails, SMS oder Suchanfragen im Internetbrowser eingebe. Und wenn nun jemand nach jemanden sucht, der sich gerade häufig über ein neues Objektiv für seine Kamera informiert, dann kann dieser Jemand in der Swift-Cloud jemanden wie mich finden. Für den, der Objektive verkaufen will, ist das interessanter als einfach nur Werbung in Google zu schalten – hier ist ja seine konkrete Zielgruppe in kaum vorstellbarer Schärfe zu finden. Dieses simple Beispiel zeigt glaube ich, dass mein Profil (also meine Daten) durch die Nutzung einer Smartphone-Tastatur zum Produkt von SwiftKey geworden ist.

Der Hersteller der SwiftKey-App wurde Anfang 2016 für 250 Millionen US-Dollar von Microsoft gekauft [2]. Der Preis erklärt sich mit diesen Hintergedanken doch recht schnell …

Die Macht der Authentifizierung

Hinter Clouds und Profilen steckt immer eine Authentifizierung. Oft kann man seine Authentizität (noch) durch seine E-Mail-Adresse nachweisen und danach Benutzername und Passwort für den Zugang zu Websites, Diensten oder Apps anlegen. Das nervt nicht nur die Anwender in puncto Komfort, die sich diese idealerweise pro Dienst verschiedenen Zeichenketten ausdenken und merken müssen. Letztendlich ist es auch eine Herausforderung für die Anbieter, die diese Daten sicher hinterlegen und verwalten müssen.

Hinter Clouds und Profilen steckt immer eine Authentifizierung. Oft kann man seine Authentizität (noch) durch seine E-Mail-Adresse nachweisen und danach Benutzername und Passwort für den Zugang zu Websites, Diensten oder Apps anlegen. Das nervt nicht nur die Anwender in puncto Komfort, die sich diese idealerweise pro Dienst verschiedenen Zeichenketten ausdenken und merken müssen. Letztendlich ist es auch eine Herausforderung für die Anbieter, die diese Daten sicher hinterlegen und verwalten müssen.

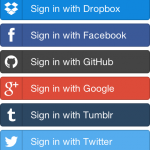

Eine hilfreiche Lösung für beide Seiten ist das API-Autorisierungs-Protokoll OAuth [3] – oder umgangssprachlich: „Sign in with Facebook“ oder eben anders (siehe Bild). Kurz gesagt bestätigt der OAuth-Provider das ich es bin. Authentifiziere ich mich bei einem Dienst über diesen Provider, so wird der Dienst zu einem Client des Providers. Im Provider kann ich idealerweise noch regeln, welche Clients gegenseitig auf die Daten anderer Clients zugreifen können.

Datenallianzen gegen Google, Facebook & Co.

Diese Art der Authentifizierung ist absolut sinnvoll und in den Punkten Benutzerkomfort und Sicherheit ein Gewinn. Sie ermöglicht nicht nur die Anmeldung an Diensten, ohne sich neue Anmeldedaten auszudenken, geschweige denn diese übers Netz zu transportieren. Dadurch wird es für Anwender auch möglich, Zugriffsrechte zwischen verschiedenen Diensten zu verwalten. Sichtbar wird das unter anderem im Untermenü „Apps“ der Einstellungen von Twitter und Facebook.

Ein OAuth-Provider selbst ist keine Datenkrake. Doch kann man sich leicht vorstellen, dass man genau dann Kontrolle über seine Daten und Identität hat, wenn man auch den OAuth-Server kontrolliert. Die Idee der Datenallianzen ist also eine ganz nette, doch ist es per se kein Vertrauensgewinn, einfach den einen Anbieter durch einen anderen auszutauschen. Es ist und bleibt eine dritte Partei mit starkem eigenen wirtschaftlichen Interesse, in deren Hände ich mich begebe.

Empowering you!

Kopano wird in Kürze auf Basis von OpenID Connect [4] einen offenen, transparenten, einfachen und schnellen Weg der Interaktion zwischen Applikationen und Servern anzubieten. Das ist ein offener Standard, Open Source und vor allem unter Kontrolle der eigenen Organisation. Damit können Applikationen mit einem „Sign in with Kopano“-Button ausgestattet werden oder führen die Anmeldung gar transparent im Hintergrund aus, wenn ein Anwender bereits bei Kopano angemeldet ist.

[1] https://www.tagesschau.de/inland/deutsche-datenallianz-101.html

[2] https://www.golem.de/news/uebernahme-microsoft-kauft-swiftkey-fuer-250-millionen-us-dollar-1602-118887.html

[3] https://de.wikipedia.org/wiki/OAuth

[4] http://openid.net/connect/

No responses yet